開発者のセキュリティ確保

CyberArkのセキュアクラウドアクセスなら、ゼロスタンディング特権アクセスの実現は簡単です

インフォグラフィックを見る

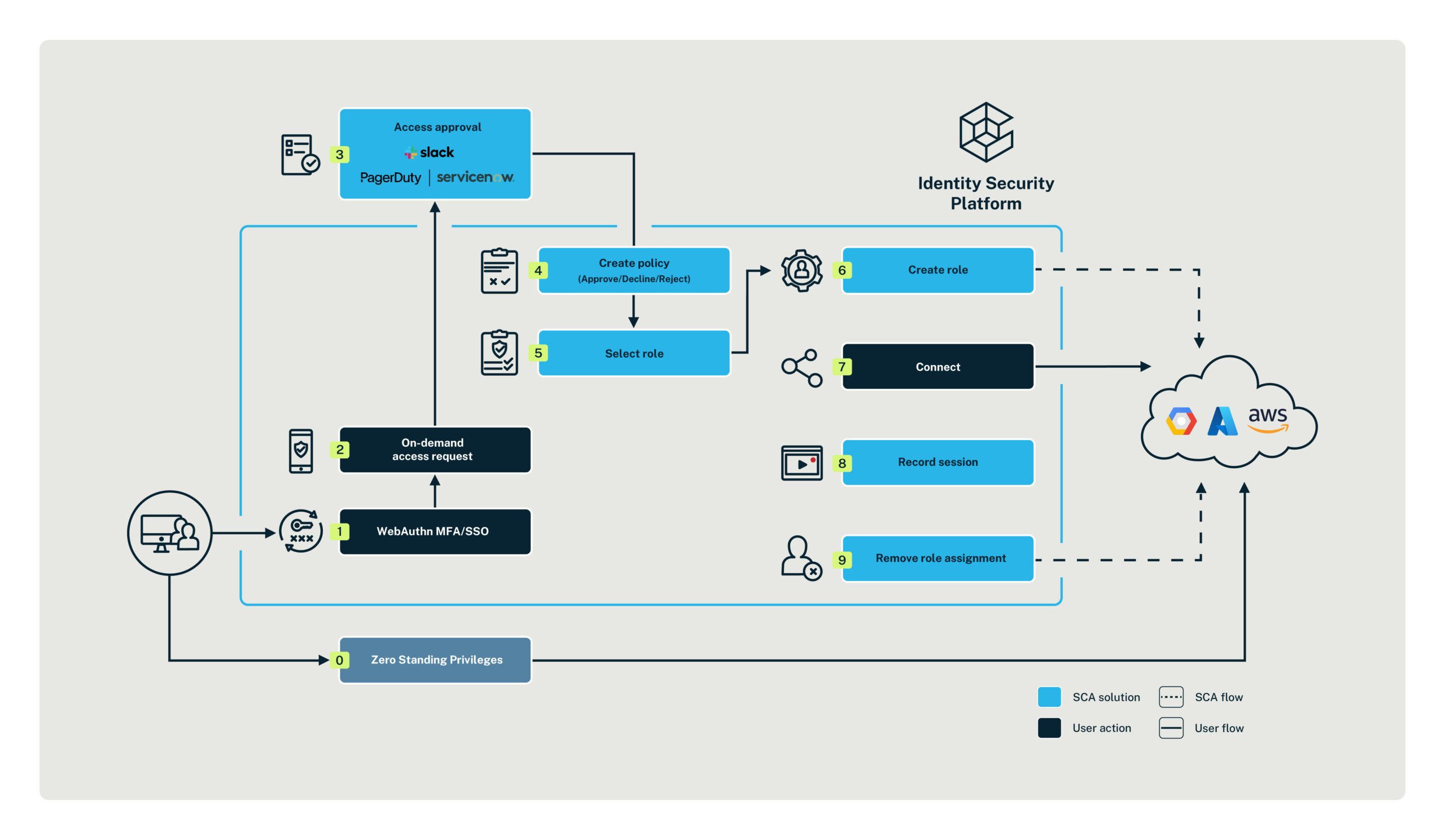

ゼロスタンディング特権機能を備えた唯一のアイデンティティ セキュリティ プラットフォームで、進化を続けるクラウドに合わせて開発者アクセスを保護します。

SCAが役立つ実際のシナリオを探る

セキュアクラウドアクセスは、開発者、SRE、SaaS管理者などのユーザーに、コンソールやCLIを介したクラウドへの安全でネイティブなアクセスを提供します。ゼロスタンディング特権がどのように拡張され、過剰な権限付与のリスクを低減するかをご覧ください。

ゼロスタンディング特権がもたらす効果

JIT から アクセス管理をさらに一歩進めてみましょう。その仕組みと、セキュリティ チームとエンジニアリング チームの両方が満足する理由を紹介します。

1

読み取り、削除、書き換え、繰り返し

クラウド コンソールでは、ロールが魔法のように現れ、消えていきます。Secure Cloud Access では、一時的なセッションの時間、付与された権限、承認の頻度や承認要求の数、自動化を制御できます。

2

資格が存在しない

存在していないものを盗むことはできません。Secure Cloud Access では、すべての権限を削除し、常にユーザーをゼロスタンディング特権の状態で維持します。つまり、認証情報が侵害された場合でも、攻撃者がラテラルムーブメントに悪用できる資格は存在しません。

3

アクセス要求の自動化、迅速なイノベーション

ユーザーが通常のアクセス レベル以外のロールにアクセスする必要がある場合、その作業を完了するために必要な適切な資格を要求し、付与することができます。このポリシー エンジンは、複数の承認を設定および自動化するため、手動ワークフローが不要になります。エンジニアは、アクセス権限の複雑な設定に悩まされず、迅速にソリューションを市場に投入することができます。セッションが完了すると、資格が全く付与されていない状態に戻されます。

CyberArk SCA MCP Serverをお試しください – AWS Marketplaceで提供開始

開発者やAIエージェントが、組み込みのシークレットや手動承認なしに、IDEから直接クラウドインフラに安全にアクセスできるようにします。

動的アクセス管理

ゼロスタンディング権限(ZSP)はジュストインタイム(JIT)を拡張し、クラウドリソースへのアクセス権限を昇格させます。ワークフローを自動化し、常時アクセス権限のリスクを低減します。

ネイティブかつ高速

Q DeveloperやClaudeなどのツールと直接連携。コンテキスト切り替え不要。セキュリティのトレードオフなし。

統合されている製品の一部を以下に紹介します